Trong nửa đầu năm 2025, người dùng crypto đã mất 2,3 tỷ USD, riêng các vụ

lừa đảo qua mạng xã hội đã chiếm 340 triệu USD. Theo Cointelegraph, những cạm bẫy "thử game của tôi" trên Discord khiến một nghệ sĩ NFT mất 170.000 USD, hay các công ty khởi nghiệp AI, game giả mạo sử dụng Notion và tài khoản X đã xác minh để phát tán phần mềm đánh cắp ví, cho thấy các chiêu lừa này tiến hóa nhanh chóng như thế nào.

Nếu nhìn rộng hơn, các con số còn đáng sợ hơn. Chainalysis báo cáo rằng 40,9 tỷ USD tiền crypto bất hợp pháp đã được theo dõi vào năm 2024, mặc dù chỉ 0,14% hoạt động on-chain là tội phạm. Tỷ lệ nhỏ này vẫn gây ra những tổn thất khổng lồ và trong

thị trường bò, con số này tăng rất nhanh. Đợt tăng giá crypto năm 2025 không chỉ tạo ra những người chiến thắng mà còn tiếp thêm nhiên liệu cho các vụ lừa đảo nhắm vào con người như deepfake, lừa ký mù và mạo danh giám đốc điều hành, trừ khi người dùng nhận biết được các dấu hiệu đáng ngờ và tăng cường phòng thủ.

Dưới đây là các chiêu lừa đảo mạng xã hội hàng đầu cần cảnh giác, ví dụ thực tế, dấu hiệu nhận biết và các bước cụ thể để bảo vệ tài sản crypto của bạn, trên BingX và hơn thế nữa.

Lừa đảo mạng xã hội trong crypto là gì và hoạt động như thế nào?

Lừa đảo mạng xã hội trong crypto là một hình thức gian lận crypto mà kẻ lừa đảo nhắm vào con người thay vì blockchain hoặc hợp đồng thông minh. Thay vì tấn công mã, chúng sử dụng các mánh lới tâm lý bằng cách giả danh người đáng tin, tạo ra sự gấp gáp giả tạo hoặc lợi dụng lòng tin của cộng đồng để lừa nạn nhân tiết lộ private key, mật khẩu hoặc gửi tiền. Mục tiêu là khiến bạn nhấp vào một liên kết độc hại, tải xuống phần mềm giả mạo, hoặc phê duyệt một giao dịch on-chain rủi ro để rút sạch ví của bạn.

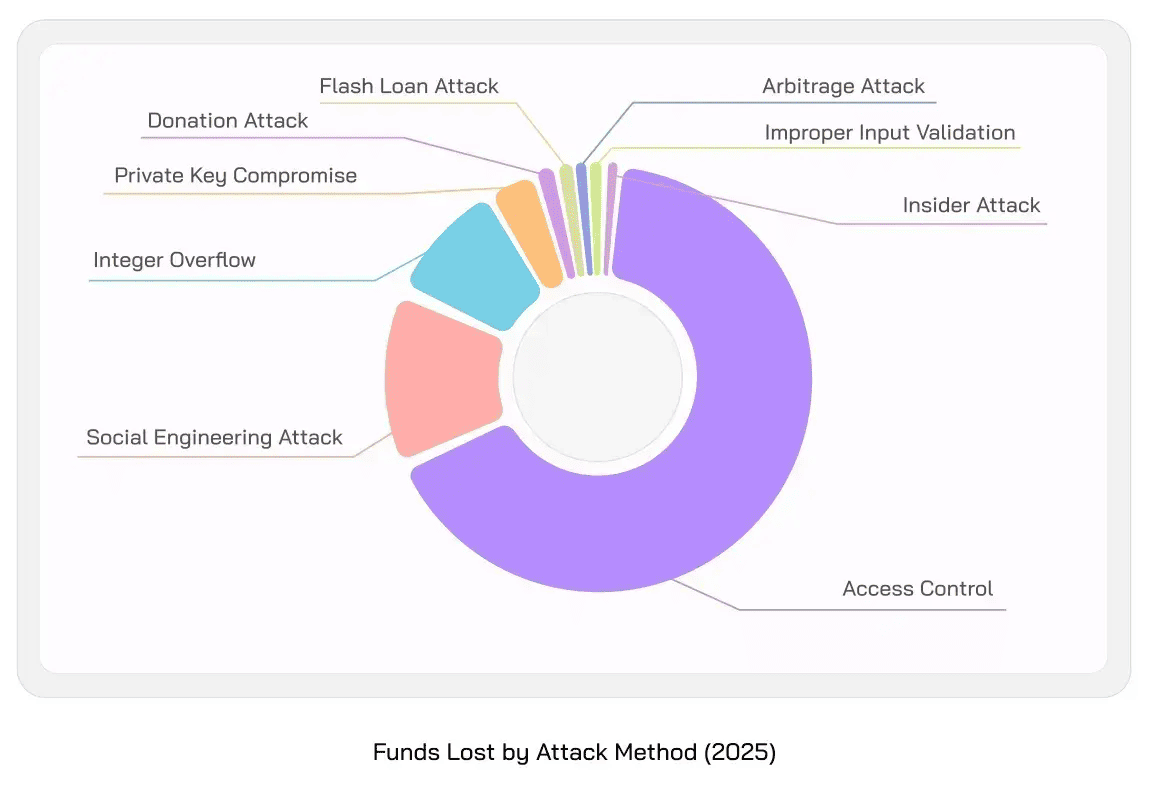

Lừa đảo mạng xã hội chiếm 15% tổn thất từ lừa đảo crypto trong nửa đầu năm 2025 | Nguồn: Quill Audits

Cách lừa đảo mạng xã hội (SE) hoạt động trên thực tế

1. Chuẩn bị: Kẻ lừa đảo nghiên cứu mục tiêu của chúng, thường là trong các cộng đồng Discord, Telegram hoặc X.

2. Xâm nhập: Chúng mạo danh bạn bè, nhà tuyển dụng hoặc nhân viên hỗ trợ để tạo lòng tin.

3. Tấn công: Chúng gửi một "game" giả mạo, trang web lừa đảo hoặc yêu cầu phê duyệt hợp đồng. Bạn tin rằng nó an toàn và tương tác.

4. Mất mát: Ví của bạn bị rút sạch, tài khoản bị chiếm đoạt, hoặc dữ liệu cá nhân bị đánh cắp.

Hình thức này vượt qua ngay cả những cuộc kiểm toán tốt nhất vì "lỗi" không nằm trong mã code mà nằm trong hành vi của con người.

Tại sao bạn nên quan tâm đến các cuộc tấn công mạng xã hội?

Lừa đảo mạng xã hội hiện là một trong những nguồn tổn thất crypto lớn nhất trong năm 2025. Theo Quill Audits, 340 triệu USD đã bị đánh cắp thông qua các vector mạng xã hội trong nửa đầu năm 2025, nằm trong số hơn 2,3 tỷ USD bị mất do hack và khai thác lỗ hổng.

Phishing và mạng xã hội vẫn là các con đường tấn công chủ đạo, luôn đứng đầu các báo cáo sự cố từ các công ty bảo mật.

Các nhà nghiên cứu của Darktrace đã theo dõi các chiến dịch vẫn đang hoạt động, trong đó kẻ lừa đảo xây dựng toàn bộ hệ sinh thái công ty giả mạo, hoàn chỉnh với trang web, kho lưu trữ GitHub và trang Notion, để phát tán phần mềm độc hại đánh cắp ví như Atomic Stealer và Realst.

Trong thị trường bò, kẻ lừa đảo tăng tốc rất nhanh. Với các giao dịch crypto không thể đảo ngược, chỉ một cú nhấp chuột hoặc một chữ ký mù quáng có thể khiến bạn mất tất cả, khiến lừa đảo mạng xã hội trở thành một trong những rủi ro cấp bách nhất đối với trader và nhà đầu tư vào năm 2025.

10 chiêu lừa đảo mạng xã hội hàng đầu cần cảnh giác

Khi đợt tăng giá năm 2025 tăng tốc, kẻ lừa đảo cũng đang mở rộng quy mô, sử dụng các bẫy Discord, công ty khởi nghiệp giả mạo, deepfake và các chiêu ký mù để đánh cắp hàng triệu USD. Dưới đây là mười chiêu lừa đảo mạng xã hội phổ biến nhất bạn cần biết, cách chúng hoạt động và tại sao chúng nguy hiểm.

1. Mồi nhử "Thử game của tôi" trên Discord/Steam (trình cài đặt đánh cắp ví)

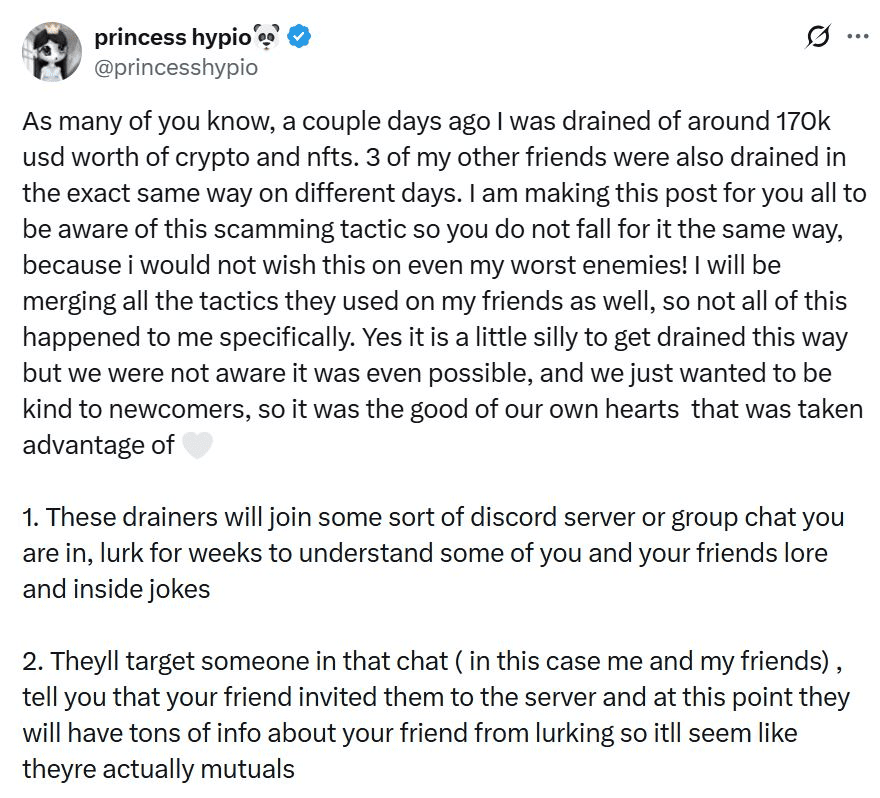

Mô tả về một cuộc tấn công mạng xã hội dựa trên Discord | Nguồn: Cointelegraph

Kẻ tấn công thường xâm nhập các máy chủ Discord game hoặc crypto, giả danh thành viên cộng đồng thân thiện. Sau khi tạo lòng tin, chúng gửi một liên kết "thử nghiệm chơi" hoặc "thử game của tôi", đôi khi được lưu trữ trên Steam hoặc một máy chủ tệp giả mạo. Sau khi cài đặt, chương trình sẽ âm thầm thả phần mềm độc hại được thiết kế để đánh cắp thông tin ví, cookie phiên và thông tin đăng nhập Discord, cho phép kẻ lừa đảo truy cập hoàn toàn vào cả tài sản và tài khoản.

Một trường hợp thực tế cho thấy sự tốn kém của trò này. Vào tháng 8 năm 2025, nghệ sĩ NFT Princess Hypio đã mất khoảng 170.000 USD token và NFT sau khi chấp nhận một "bản dựng game" liên kết với Steam từ người mà cô nghĩ là bạn. Các nhà nghiên cứu bảo mật nhấn mạnh rằng những vụ lừa đảo này thành công vì chúng không tấn công blockchain—chúng lợi dụng lòng tin và sự tò mò của con người trong các không gian cộng đồng.

Để tự bảo vệ mình, hãy cẩn thận với các dấu hiệu đáng ngờ như lời đề nghị "tặng game", nhắc đến tên của bạn bè chung, hoặc các yêu cầu captcha/"kiểm tra Cloudflare" trước khi tải xuống. Giữ các hoạt động game và ví trên các thiết bị riêng biệt, không bao giờ chạy các tệp chưa được ký hoặc chưa được xác minh, và kiểm tra lại danh tính bằng kênh thứ hai (như Telegram hoặc điện thoại). Chỉ cần tạm dừng một chút trước khi nhấp chuột có thể ngăn chặn việc ví bị rút sạch.

2. Các startup AI/Game/Web3 giả mạo (làm giả trên Notion/GitHub/Medium/X)

Ví dụ về một vụ lừa đảo kỹ thuật xã hội của startup giả mạo | Nguồn: Darktrace

Những kẻ lừa đảo ngày càng đóng giả các startup AI, game hoặc Web3 để lừa người dùng crypto. Chúng xây dựng các trang web trông chuyên nghiệp, phát hành sách trắng trên Notion và tải lên các kho lưu trữ GitHub giả mạo có vẻ đang hoạt động. Nạn nhân sau đó được tiếp cận qua X, Discord hoặc Telegram với lời mời “kiểm thử” phần mềm mới hoặc tham gia chương trình beta. Sau khi được cài đặt, ứng dụng sẽ thả phần mềm đánh cắp thông tin, lấy dữ liệu trình duyệt, cụm từ khôi phục và các tệp ví từ cả thiết bị Windows và macOS.

Một số công ty giả mạo này đã nỗ lực rất nhiều để tạo độ tin cậy. Các nhà nghiên cứu của Darktrace đã cảnh báo các nhóm sử dụng chứng chỉ ký mã bị đánh cắp để phần mềm độc hại vượt qua kiểm tra hệ thống. Trong khi đó, những kẻ khác chiếm đoạt các tài khoản X đã được xác minh của người dùng thật để trông chân thực. Các chiến dịch như “Pollens AI” và “Eternal Decay” thậm chí còn dàn dựng các danh sách nhà đầu tư và ảnh chụp hội nghị giả để tăng độ uy tín.

Biện pháp phòng thủ thực tế là sự hoài nghi. Hãy cẩn thận với những dấu hiệu đáng ngờ như vẻ ngoài bóng bẩy nhưng có rất ít code hoạt động, thông tin đăng ký không khớp hoặc các tài sản bị sao chép trên nhiều “startup”. Luôn cho rằng phần mềm không được yêu cầu là có hại cho đến khi được chứng minh là an toàn. Giữ ví nóng trống, dùng ví cứng có lời nhắc ký rõ ràng và tách môi trường làm việc/kiểm thử khỏi các thiết bị dùng để quản lý tiền crypto.

3. Ký mù & lừa đảo phê duyệt (Front-end giả mạo/Drainer)

Ký mù và lừa đảo phê duyệt là một trong những hình thức lừa đảo phát triển nhanh nhất vào năm 2025. Những kẻ tấn công nhân bản các dApp, sàn giao dịch hoặc trang yêu cầu airdrop phổ biến và quảng bá chúng thông qua quảng cáo được tài trợ, Discord hoặc các nhóm Telegram. Khi người dùng nhấp vào “Phê duyệt” trong ví của họ, họ đã vô tình cấp cho kẻ tấn công quyền chi tiêu token không giới hạn, cho phép chúng rút toàn bộ số dư trong vài giây. QuillAudits ước tính vector tấn công này đã tăng mạnh trong nửa đầu năm 2025, gây ra hàng trăm triệu đô la thiệt hại trên các mạng

Ethereum,

Solana và

TON.

Những vụ lừa đảo này thành công vì lời nhắc trong ví trông rất bình thường. Nhiều người dùng không nhận ra rằng một lần phê duyệt có thể bao gồm nhiều hơn nhiều so với khoản chuyển nhỏ mà họ mong đợi. Những dấu hiệu đáng ngờ bao gồm các trang web mới hoặc không quen thuộc yêu cầu quyền truy cập tối đa, chữ ký ví được liên kết với các hợp đồng không rõ hoặc các biểu ngữ gây áp lực cho bạn với các cụm từ như “hãy nhận ngay” hoặc “airdrop kết thúc sau vài phút”. Ngay cả những nhà giao dịch dày dạn kinh nghiệm cũng trở thành nạn nhân khi vội vã phê duyệt.

Cách phòng vệ an toàn nhất là tạo thói quen xác minh và thu hồi. Luôn kiểm tra những gì ví đang phê duyệt trước khi bạn nhấp vào và thường xuyên chạy các công cụ thu hồi quyền truy cập như Revoke.cash hoặc Etherscan Token Approval Checker. Đối với các giao dịch hoặc yêu cầu lớn hơn, hãy dùng ví cứng có chức năng ký rõ ràng để bạn có thể thấy chính xác những gì đang được phê duyệt. Hãy coi mỗi nút “Phê duyệt” như một hợp đồng; nó có thể phơi bày toàn bộ ví của bạn nếu bạn không kiểm tra cẩn thận.

4. Lừa đảo qua email doanh nghiệp (BEC) và mạo danh giám đốc điều hành

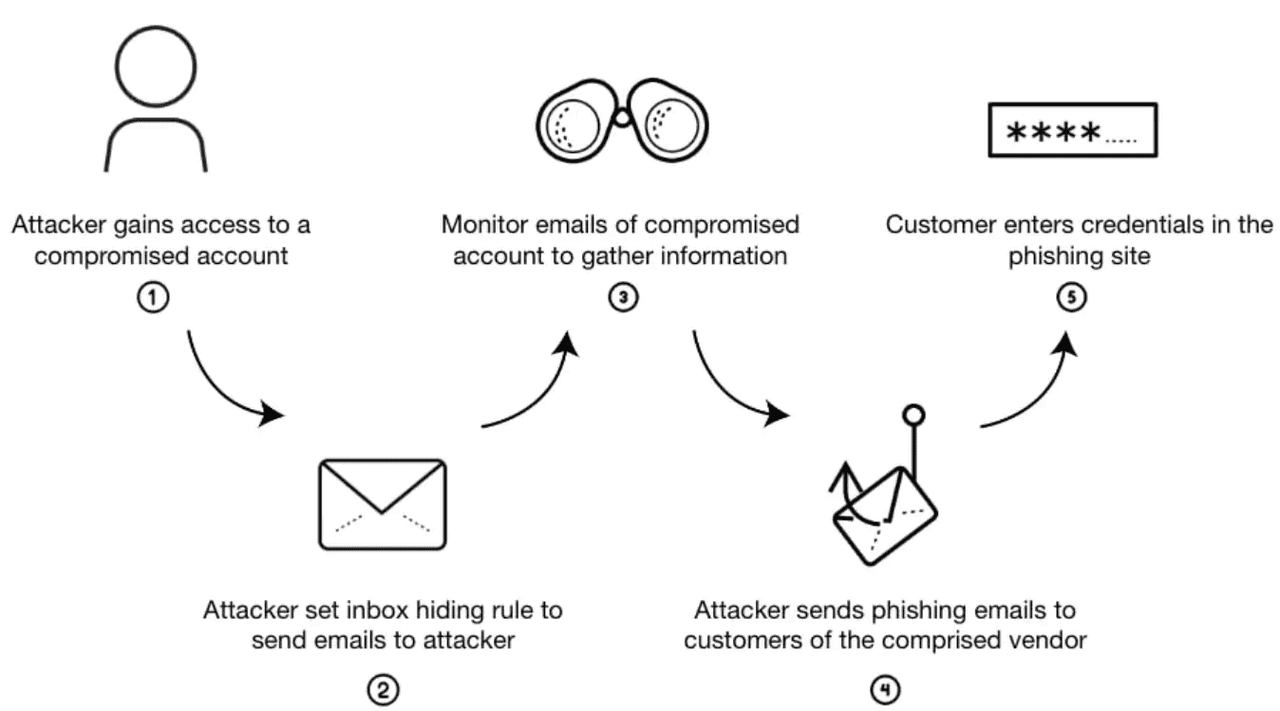

Cách hoạt động của lừa đảo qua email doanh nghiệp (BEC) | Nguồn: Palo Alto Networks

Lừa đảo qua email doanh nghiệp (BEC) và mạo danh giám đốc điều hành đang gia tăng trong các công ty crypto trong đợt tăng giá năm 2025. Những kẻ tấn công tạo ra các email hoặc tin nhắn văn bản trông giống như được gửi từ người sáng lập, CFO hoặc thậm chí là cố vấn bên ngoài. Thay vì gửi các liên kết hoặc phần mềm độc hại, chúng sử dụng các chỉ dẫn bằng văn bản thuần túy như “chuyển khẩn cấp đến ví tạm thời này”. Vì các tin nhắn trông bình thường và không chứa tệp đính kèm độc hại, chúng thường lọt qua các bộ lọc thư rác.

Những vụ lừa đảo này phát triển dựa trên áp lực và quyền lực. Kẻ tấn công thường tạo ra sự khẩn cấp (“tiền phải được gửi ngay hôm nay”) hoặc bí mật (“đừng nói với ai cho đến khi giao dịch này kết thúc”) để buộc nhân viên bỏ qua các bước kiểm tra thông thường. Những dấu hiệu đáng ngờ bao gồm thay đổi địa chỉ ví đột ngột, yêu cầu thanh toán ngoài quy trình thông thường hoặc các chỉ dẫn bỏ qua quy trình kế toán thông thường. Trong một số vụ việc đình đám, một tin nhắn thuyết phục duy nhất đã dẫn đến hàng triệu đô la crypto bị đánh cắp.

Vụ hack Bybit năm 2025 là một ví dụ điển hình: Nhóm Lazarus của Triều Tiên đã sử dụng kỹ thuật xã hội để xâm nhập một nhà phát triển bên thứ ba đáng tin cậy và đánh cắp 1,5 tỷ đô la Mỹ crypto. Điều này cho thấy ngay cả các sàn giao dịch được bảo vệ tốt cũng có thể bị xâm phạm do lỗi của con người.

Cách bảo vệ tốt nhất là tuân thủ quy trình. Luôn xác minh các địa chỉ thanh toán mới bằng cách gọi lại qua một số điện thoại đã được xác minh hoặc kênh bảo mật, không bao giờ qua cùng một luồng email. Yêu cầu phê duyệt từ nhiều người đối với các khoản chuyển lớn để không một nhân viên nào có thể hành động một mình dưới áp lực. Việc đào tạo đội ngũ tài chính và vận hành để nhận biết ngôn ngữ kỹ thuật xã hội cũng quan trọng như việc chạy tường lửa hoặc kiểm toán.

5. Nhà tuyển dụng giả mạo và “bài kiểm tra đánh giá”

Các vụ lừa đảo nhà tuyển dụng giả mạo đang trở thành một chiến thuật yêu thích trong thị trường bò 2025, đặc biệt khi các công ty crypto gấp rút tuyển dụng nhân tài. Kẻ tấn công đóng giả các nhà quản lý nhân sự hoặc headhunter, tiếp cận qua LinkedIn, Telegram hoặc email với lời đề nghị cho các vị trí lương cao. Khi niềm tin đã được thiết lập, chúng gửi “bài kiểm tra kỹ thuật” hoặc “plugin Zoom” để bí mật cài đặt phần mềm ghi lại thao tác bàn phím, chiếm đoạt bộ nhớ tạm hoặc đánh cắp ví. Các nhà phân tích bảo mật thậm chí đã truy tìm một số chiến dịch trở lại các nhóm được nhà nước hậu thuẫn nhắm vào các nhà phát triển.

Nguy hiểm là những cuộc tấn công này được thiết kế để trông chuyên nghiệp. Nạn nhân thường nhận được các tệp trong các tệp ZIP được bảo vệ bằng mật khẩu (để vượt qua các trình quét bảo mật) và được yêu cầu tắt các công cụ diệt virus “để tương thích”. Những người khác được yêu cầu cài đặt phần mềm họp hoặc công cụ theo dõi thời gian trông hợp pháp nhưng thực chất là phần mềm độc hại. Vì vụ lừa đảo này mô phỏng quy trình tuyển dụng thực tế, ngay cả các nhà phát triển dày dạn kinh nghiệm cũng có thể bị lừa.

Vụ trộm CoinDCX vào tháng 7 năm 2025 là một ví dụ về kiểu tấn công kỹ thuật xã hội này. Tin tặc đóng giả nhà tuyển dụng đã dụ dỗ một kỹ sư của công ty nhận các công việc tự do giả mạo, thuyết phục anh ta cài đặt phần mềm độc hại trên máy tính xách tay văn phòng. Trong vòng vài giờ, những kẻ tấn công đã rút 44 triệu đô la từ một ví thanh khoản. Điều này cho thấy các vụ lừa đảo dựa trên tuyển dụng có thể xâm phạm ngay cả các sàn giao dịch lớn khi nhân viên bị nhắm mục tiêu ở cấp độ máy tính.

Để tự bảo vệ, hãy thận trọng với mọi tin nhắn tuyển dụng không được yêu cầu. Chỉ chạy các bài kiểm tra trong các “hộp cát” dùng một lần hoặc máy ảo, nơi không lưu trữ dữ liệu cá nhân hoặc ví. Không bao giờ quản lý ví crypto của bạn trên cùng một thiết bị được sử dụng cho các tệp không xác minh. Xác nhận lời mời làm việc trực tiếp với trang nghề nghiệp chính thức hoặc đội ngũ nhân sự của công ty trước khi tải xuống bất kỳ thứ gì. Một vài bước kiểm tra bổ sung có thể cứu vãn cả danh tiếng nghề nghiệp và tiền crypto của bạn.

6. Giọng nói/video Deepfake do AI tạo ra và các kịch bản thanh toán “khẩn cấp”

Các vụ lừa đảo deepfake đang gia tăng mạnh mẽ vào năm 2025 khi các công cụ AI giúp việc bắt chước giọng nói và thậm chí cả video trực tiếp trở nên dễ dàng. Kẻ tấn công sao chép giọng nói của đồng nghiệp, sếp hoặc thành viên gia đình, sau đó thúc giục nạn nhân thực hiện các hành động khẩn cấp, chẳng hạn như chuyển tiền mã hoá vào một “ví an toàn” hoặc đọc mật khẩu dùng một lần. Vì giọng nói và khuôn mặt nghe có vẻ quen thuộc, nhiều nạn nhân hành động mà không do dự.

Mánh khoé nằm ở sự khẩn cấp và cô lập. Kẻ gọi điện giả mạo thường tuyên bố một việc gì đó nhạy cảm về thời gian, chẳng hạn như “tiền phải được chuyển trong vài phút” hoặc “chúng tôi sẽ bị khoá trừ khi bạn hành động ngay bây giờ”. Chúng cũng sẽ tránh chuyển sang các kênh chính thức của công ty hoặc các công cụ video có xác minh mạnh hơn. Mục tiêu là gây áp lực và cắt đứt bạn khỏi các kênh kiểm tra thông thường.

Để giữ an toàn, hãy áp dụng chính sách “không tin tưởng, hãy xác minh”. Luôn xác nhận các yêu cầu nhạy cảm thông qua một kênh thứ hai, chẳng hạn như gọi lại theo số đã lưu hoặc kiểm tra với một thành viên khác trong nhóm. Đối với các khoản chuyển tiền có giá trị cao, hãy sử dụng mã gọi lại hoặc “mật khẩu an toàn” được đặt trước mà chỉ nhóm của bạn biết. Thói quen đơn giản này có thể ngăn chặn ngay cả những kẻ mạo danh AI đáng tin cậy nhất.

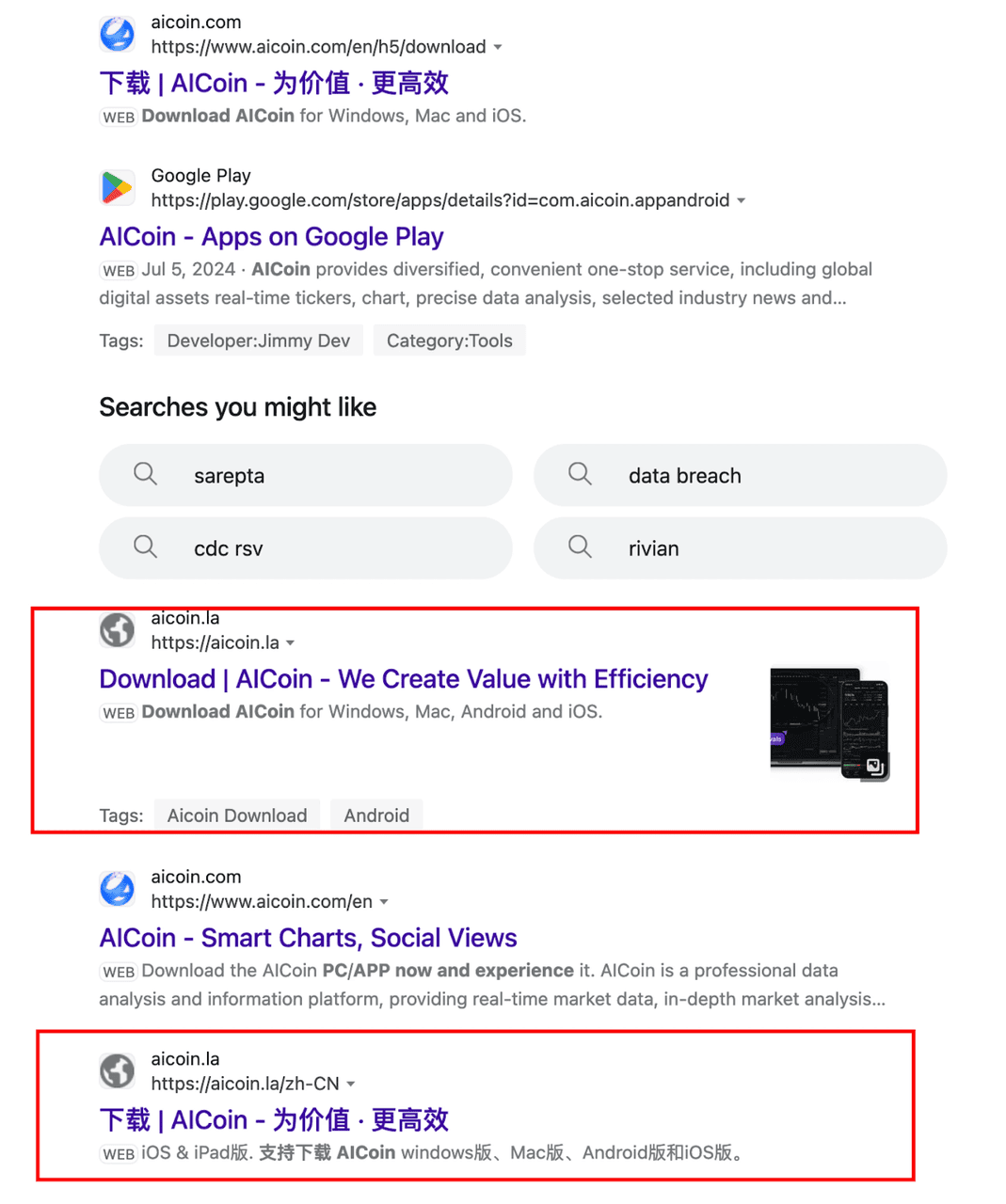

7. Tấn công SEO/quảng cáo và các trang web “ao cá”

Ví dụ về một cuộc tấn công SEO | Nguồn: Hunt.io

Các vụ lừa đảo tấn công SEO và quảng cáo lừa người dùng bằng cách làm cho các trang web độc hại xuất hiện ở đầu Google hoặc các tìm kiếm trên mạng xã hội. Kẻ lừa đảo mua quảng cáo hoặc sử dụng SEO mũ đen để xếp hạng các trang cho các từ khoá nóng như “airdrop ví”, “nhận thưởng”, hoặc “ra mắt token mới”. Một số thậm chí còn xâm nhập vào các blog hợp pháp hoặc các trang cộng đồng, chèn các tập lệnh độc hại, nút nhận tiền giả hoặc trình cài đặt trojan. Đối với một nhà giao dịch thiếu cảnh giác, các trang web này trông giống hệt các nền tảng đáng tin cậy.

Mối nguy hiểm là những trang này thường kịp thời và rất thuyết phục. Trong các sự kiện được cường điệu hóa như airdrop token hoặc bán trước, một tìm kiếm nhanh trên Google có thể dẫn trực tiếp đến một trang nhận tiền giả. Nạn nhân kết nối ví của họ, ký phê duyệt và mất tiền ngay lập tức. Những manh mối tinh vi, như tên miền bị viết sai chính tả (binqX.com thay vì BingX.com) hoặc các phần mở rộng tên miền kỳ lạ, thường là những dấu hiệu duy nhất.

Để giữ an toàn, đừng bao giờ chỉ dựa vào kết quả tìm kiếm hoặc quảng cáo khi truy cập các trang web crypto. Thay vào đó, hãy nhập URL thủ công hoặc lưu chúng dưới dạng dấu trang sau khi xác minh tính xác thực. Kiểm tra kỹ các liên kết được chia sẻ trên Discord, Telegram hoặc X trước khi nhấp vào. Nếu nghi ngờ, hãy xác nhận trang web chính thức từ các thông báo của BingX hoặc tài liệu dự án. Thói quen đơn giản này sẽ ngăn chặn hầu hết các bẫy tấn công SEO và “ao cá”.

8. “Đầu độc” địa chỉ trong các ví bận rộn

Lừa đảo “đầu độc” địa chỉ nhắm vào các nhà giao dịch bận rộn, những người thường xuyên sao chép và dán địa chỉ ví. Kẻ tấn công gửi các giao dịch “bụi” có giá trị bằng 0 từ các địa chỉ trông gần giống với ví của một liên hệ có thật, thường có cùng một vài ký tự đầu và cuối. Sau đó, khi nạn nhân gửi tiền, họ có thể vô tình sao chép địa chỉ giả từ lịch sử giao dịch của mình, không hề hay biết rằng họ đang gửi tài sản thẳng đến kẻ lừa đảo.

Chiến thuật này hiệu quả vì hầu hết các ví chỉ hiển thị các ký tự đầu và cuối của một địa chỉ, tạo ra cảm giác nhận dạng sai. Trong lúc giao dịch hoặc chuyển tiền vội vã trong thời kỳ thị trường tăng giá, người dùng thường bỏ qua việc xác minh đầy đủ. Ngay cả các nhà đầu tư dày dạn kinh nghiệm cũng đã mất hàng ngàn đô la khi gửi token đến một địa chỉ đã bị “đầu độc” trông có vẻ quen thuộc nhưng chưa bao giờ được lưu thực sự.

Để giữ an toàn, đừng bao giờ chỉ dựa vào lịch sử hoặc các địa chỉ trùng khớp một phần khi sao chép địa chỉ. Hãy sử dụng các tính năng của ví như danh sách địa chỉ đáng tin cậy, kiểm tra kỹ toàn bộ chuỗi ký tự, hoặc sử dụng các dịch vụ đặt tên như

ENS (Ethereum Name Service) hoặc TON DNS để có các mã định danh dễ đọc hơn. Coi mọi giao dịch “bụi” mới hoặc không mong muốn trong lịch sử của bạn là một dấu hiệu đáng báo động; đó có thể là một sự sắp đặt cho một mất mát lớn hơn nhiều.

9. “Hỗ trợ kỹ thuật” và phần mềm dọa nạt

Lừa đảo hỗ trợ kỹ thuật lợi dụng sự tin tưởng của mọi người vào các nhân vật có thẩm quyền. Kẻ tấn công giả mạo làm nhân viên IT, nhà cung cấp bảo mật, hoặc thậm chí là nhân viên hỗ trợ của sàn giao dịch hoặc ví. Chúng liên hệ với nạn nhân để yêu cầu khắc phục sự cố hoặc cung cấp một “nâng cấp” khẩn cấp, sau đó gây áp lực để họ cài đặt các công cụ theo dõi thời gian, phần mềm diệt virus hoặc các bản vá lỗi. Các tệp này thực chất là phần mềm lấy cắp ví hoặc trojan truy cập từ xa để chiếm quyền kiểm soát hoàn toàn hệ thống. Một khi đã xâm nhập, kẻ lừa đảo có thể rút cạn ví, ghi lại các phím gõ và sao chép các tệp nhạy cảm như khoá riêng.

Một chiến thuật phổ biến khác là các cửa sổ pop-up của phần mềm dọa nạt. Khi duyệt web, người dùng đột nhiên thấy các cảnh báo giả mạo như “Hệ thống của bạn đã bị nhiễm virus, nhấp vào đây để dọn dẹp”. Những cảnh báo này bắt chước thông báo của Windows hoặc macOS và yêu cầu tải xuống các phần mềm trông hợp pháp. Nạn nhân cài đặt “bản sửa lỗi”, vốn bí mật ghi lại thông tin đăng nhập, chiếm quyền điều khiển clipboard hoặc chèn phần mềm rút ví. Tính khẩn cấp của thông điệp được thiết kế để bỏ qua tư duy logic và thúc đẩy người dùng hành động.

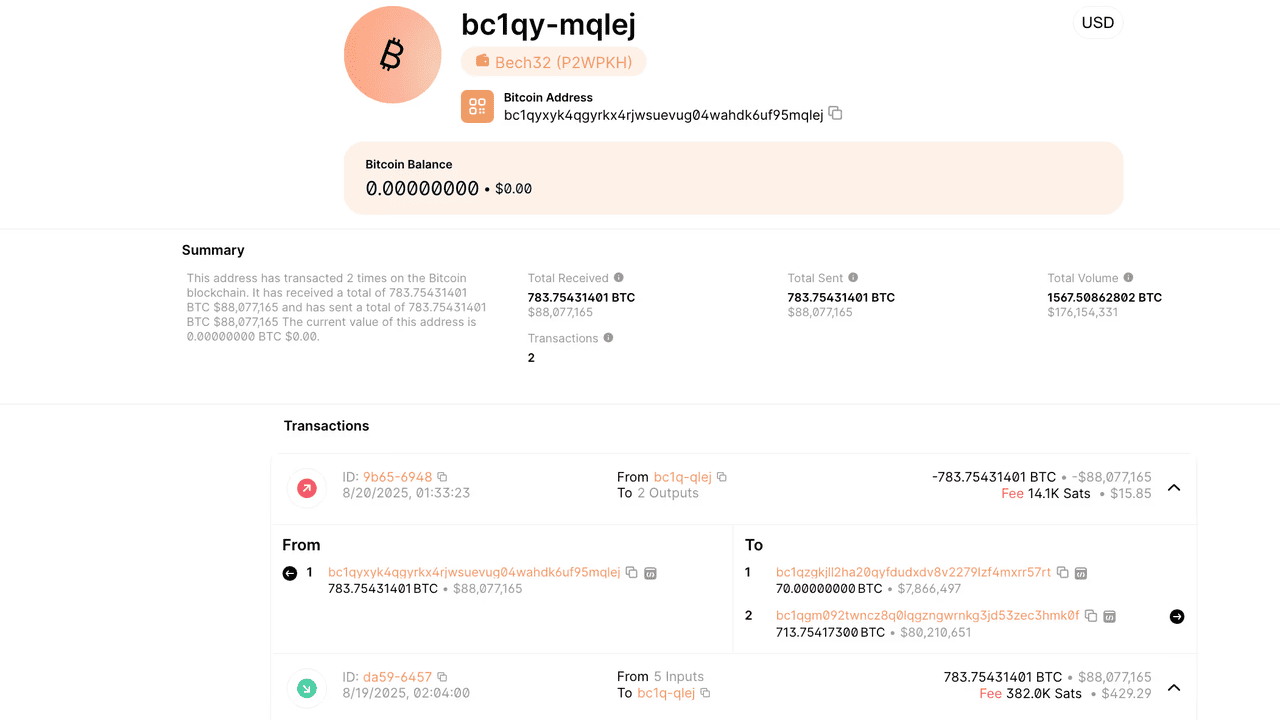

Ví Bitcoin bị rút cạn hơn 91 triệu đô la trong một vụ lừa đảo kỹ thuật xã hội giả mạo hỗ trợ kỹ thuật | Nguồn: CoinDesk

Rủi ro là rất thực tế: vào ngày 19 tháng 8 năm 2025, một nạn nhân đã mất 783 BTC, trị giá khoảng 91,4 triệu đô la, sau khi một kẻ lừa đảo giả danh nhân viên hỗ trợ ví phần cứng và lừa họ giao nộp thông tin đăng nhập ví. Số tiền bị đánh cắp đã nhanh chóng được chuyển qua Wasabi Wallet để che giấu dấu vết. Sự việc này, được khám phá bởi thám tử blockchain ZachXBT, làm nổi bật việc một khoảnh khắc tin tưởng sai lầm có thể dẫn đến những mất mát thảm khốc như thế nào. Để giữ an toàn, chỉ tải xuống phần mềm từ các kênh chính thức của nhà cung cấp, không bao giờ cấp quyền truy cập từ xa khi quản lý ví và giữ các hoạt động ví tách biệt với việc duyệt web thông thường.

10. Chiếm quyền điều khiển cộng đồng và tài khoản quản trị viên bị xâm nhập

Lừa đảo chiếm quyền điều khiển cộng đồng nhắm vào những nơi mà người dùng crypto cảm thấy an toàn nhất, chẳng hạn như các nhóm Discord, Telegram và X. Kẻ tấn công chiếm đoạt các tài khoản của các quản trị viên lâu năm hoặc thậm chí là các đại diện dự án đã được xác minh, sau đó đăng các tin nhắn khẩn cấp như “di chuyển token của bạn ngay bây giờ” hoặc “nhận airdrop của bạn ngay hôm nay”. Vì những bài đăng này đến từ những người nội bộ đáng tin cậy, nạn nhân có nhiều khả năng nhấp chuột mà không do dự.

Một số chiến dịch lừa đảo còn tinh vi hơn, tạo dựng tính hợp pháp bằng cách sử dụng ảnh sự kiện đã qua chỉnh sửa, thông báo nhà đầu tư giả mạo hoặc các trang web bị nhân bản để củng cố câu chuyện. Vào năm 2025, một số cộng đồng Telegram đã báo cáo việc các tài khoản quản trị viên bị chiếm quyền kiểm soát đột ngột và phát tán các đường link "nhận thưởng" độc hại, lừa người dùng ký vào các hợp đồng rút cạn ví chỉ vài phút sau khi bài đăng được công khai. Sự kết hợp giữa lòng tin và tính cấp bách khiến đây trở thành một trong những loại hình lừa đảo khó phát hiện nhất trong thời gian thực.

Để bảo vệ bản thân, hãy luôn kiểm tra chéo các thông báo trên ít nhất hai kênh chính thức, chẳng hạn như trang web của dự án và tài khoản X đã được xác minh. Hãy cảnh giác với các bài đăng có liên kết đến các tên miền hoàn toàn mới, ngay cả khi chúng đến từ những cái tên quen thuộc. Theo nguyên tắc chung, hãy coi bất kỳ thông báo "di chuyển" hay "nhận airdrop" nào là rủi ro cao theo mặc định và xác minh trước khi tương tác. Chỉ cần thêm vài phút cẩn trọng có thể ngăn chặn việc ví bị rút cạn không thể đảo ngược.

Cách tự bảo vệ mình trước các cuộc tấn công kỹ thuật xã hội

Các vụ lừa đảo tăng nhanh nhất trong các chu kỳ cường điệu — năm thói quen này sẽ giúp bạn đi trước một bước.

1. Tách biệt và bảo mật thiết bị: Giữ ví trên một thiết bị chuyên dụng có ví phần cứng và sử dụng sandbox/VM nếu bạn phải mở các tệp không xác định. Không bao giờ trộn lẫn việc chơi game, làm việc và quản lý ví.

2. Kiểm soát những gì bạn ký: Đọc mọi lời nhắc của ví, giới hạn quyền sử dụng token và chạy đánh giá ủy quyền hàng tháng bằng các công cụ như Revoke.cash. Ký một cách mù quáng là cách hầu hết các vụ rút cạn xảy ra.

3. Xác minh trước khi hành động: Không bao giờ tin tưởng kênh đã đưa ra yêu cầu. Xác nhận chuyển tiền hoặc thay đổi địa chỉ qua các liên hệ đã lưu, hệ thống hỗ trợ hoặc thông báo chính thức, chứ không phải qua tin nhắn trực tiếp (DM).

4. Trung thành với các kênh đáng tin cậy: Đánh dấu các URL chính thức, tránh các liên kết "nhận thưởng" được tài trợ, tắt các tin nhắn trực tiếp ngẫu nhiên và giả định rằng những "người bạn" không được yêu cầu có thể là một sự dàn dựng. Sử dụng đa chữ ký (multi-sig) và kiểm soát kép cho các khoản chuyển lớn.

5. Củng cố kiến thức cơ bản và có kế hoạch: Bật MFA, sử dụng trình quản lý mật khẩu và cập nhật phần mềm. Hướng dẫn các nhóm cách phát hiện các chiến thuật gây áp lực bằng tính cấp bách/quyền lực và chuẩn bị một kế hoạch sự cố để thu hồi ủy quyền và nộp báo cáo ngay lập tức.

BingX Giúp Bạn Giảm Rủi Ro Kỹ Thuật Xã Hội Như Thế Nào

BingX cung cấp cho bạn nhiều biện pháp bảo vệ tích hợp để giao dịch một cách tự tin. Bạn có thể bật

2FA (xác thực hai yếu tố),

mã chống lừa đảo và danh sách trắng rút tiền để chặn truy cập trái phép. BingX Academy cũng cung cấp các cảnh báo lừa đảo cập nhật và các hướng dẫn bảo mật từng bước, giúp bạn đi trước các mối đe dọa mới trên thị trường. Nếu cảm thấy có điều gì đó không ổn, hỗ trợ của BingX luôn sẵn sàng 24/7; bạn có thể gửi một trường hợp với ID đơn hàng, hash giao dịch và ảnh chụp màn hình để được hỗ trợ ngay lập tức.

Tuy nhiên, không một sàn giao dịch nào có thể bảo vệ số tiền mà bạn tự nguyện chấp thuận cho một hợp đồng độc hại hoặc gửi ra ngoài nền tảng. Hàng phòng ngự vững chắc nhất chính là hành vi của bạn: đừng cài đặt phần mềm chưa được xác minh, đừng ký một cách mù quáng vào các lời nhắc của ví và đừng để sự cấp bách lấn át sự cẩn trọng. Bằng cách kết hợp các biện pháp bảo vệ của BingX với những thói quen thông minh, bạn có thể giữ tài sản của mình an toàn hơn trong giai đoạn thị trường tăng giá.

Kết luận

Giai đoạn thị trường tăng giá năm 2025 đang tạo ra những cơ hội lớn trong tiền mã hóa, nhưng cũng khuếch đại quy mô và sự tinh vi của các vụ lừa đảo kỹ thuật xã hội. Từ các chiêu dụ "chơi game" trên Discord đến các công ty khởi nghiệp giả mạo, deepfake và phishing ủy quyền, những kẻ tấn công liên tục phát triển thủ đoạn của chúng để lợi dụng lòng tin, sự cấp bách và lỗi của con người.

Để giữ an toàn, cần có sự cân bằng giữa các biện pháp bảo vệ của nền tảng và kỷ luật cá nhân. BingX cung cấp các công cụ như 2FA, danh sách trắng rút tiền và trung tâm giáo dục trên

BingX Academy để củng cố hàng phòng ngự của bạn, nhưng trách nhiệm cuối cùng nằm ở bạn. Luôn xác minh các yêu cầu, tránh ký một cách mù quáng và đối xử cẩn trọng với các đề nghị không được yêu cầu.

Hãy nhớ: Các giao dịch tiền mã hóa là không thể đảo ngược và một sai sót duy nhất có thể gây ra những tổn thất vĩnh viễn. Giữ cảnh giác là biện pháp bảo vệ tốt nhất của bạn trong thị trường tăng giá sắp tới.

Bài viết liên quan

Câu hỏi thường gặp về lừa đảo kỹ thuật xã hội trong crypto

1. Vụ lừa đảo kỹ thuật xã hội nóng nhất trong crypto năm 2025 là gì?

Các lời mời "chơi game" dựa trên Discord và việc tải xuống các ứng dụng từ công ty khởi nghiệp giả mạo là các vectơ tấn công nóng nhất trong chu kỳ này; cả hai đều cung cấp phần mềm đánh cắp ví dưới một vỏ bọc thân thiện.

2. Tại sao lừa đảo kỹ thuật xã hội vượt qua các cuộc kiểm tra?

Chúng nhắm vào con người, không phải hợp đồng thông minh, không cần khai thác mã. Một lần chấp thuận vội vàng hoặc tải xuống không an toàn là đủ.

3. Làm thế nào để phát hiện phishing ủy quyền một cách nhanh chóng?

Tìm kiếm các yêu cầu cấp quyền chi tiêu không giới hạn cho các hợp đồng không quen thuộc và các trang "nhận ngay" được cường điệu hóa. Thường xuyên thu hồi các ủy quyền cũ.

4. Liệu lừa đảo deepfake có thực sự là một rủi ro crypto?

Có, các bản sao giọng nói/video AI được sử dụng để thúc đẩy thanh toán hoặc chia sẻ OTP. Luôn xác minh qua một liên hệ đã lưu trên một kênh thứ hai.

5. Tôi nên làm gì ngay sau khi nghi ngờ bị tấn công kỹ thuật xã hội?

Ngắt kết nối ví, thu hồi ủy quyền, chuyển tài sản còn lại đến một ví phần cứng sạch, thay đổi mật khẩu/2FA và nộp báo cáo (cũng như liên hệ với các nền tảng liên quan).